Top 5 malware descoperite de ESET în 2019

0

În fiecare an, pe 3 noiembrie, ESET sărbătoreşte Ziua Antimalware Day în onoarea academicienilor Frederick Cohen şi Leonard Adleman care au inventat termenul ”computer virus”, în anul 1983.

Scopul Zilei Antimalware e de a arăta importanţa măsurilor de prevenire contra programelor malware şi, cum anul se apropie de final, ESET a făcut un top al celor mai importante ”descoperiri” în domeniu, în 2019.

1. Machete

Machete e un malware care a fost utlizat în operaţiuni de spionaj cibernetic în special în Venezuela, dar şi în Ecuador, Columbia şi Nicaragua. Hackerii folosesc Machete ca instrument pentru spear-phishing (pe scurt înşelăciuni prin e-mail), vizând preponderent organizaţiile guvernamentale, precum cele militare, educaţie, poliţie şi afaceri externe. Grupul din spatele activităţii urmăreşte informaţii care descriu rute de navigare şi fură atât fişiere de birou fără valoare, cât şi fişiere cu indicaţii geografice precise.

Machete este livrat victimei prin e-mail şi pentru credibilitate, adesea mesajul conţine documente reale pe care grupul le-a furat anterior. Aceste e-mailuri conţin un link sau un ataşament care eliberează malware-ul. Acesta odată pornit, este capabil să facă capturi de ecran, să înregistreze apăsări de taste, să acceseze clipboard, să recupereze şi să cripteze fişierele şi să colecteze cu precizie poziţia victimei.

2. Android/Filecoder.C

Acest ransomware criptează fişierele de pe un dispozitiv mobil înainte de a solicita o plată în Bitcoin pentru decriptarea lor. Este distribuit pe forumuri online, unde atacatorii folosesc postări şi comentarii pentru a atrage victimele catre domenii (site-uri) care conţine fişiere Android pentru descărcare.

Dacă sunt descărcate, aceste fişiere malware au capacitatea nu numai de a cripta fişierele de pe dispozitivul infectat, dar şi de a trimite mesaje text către lista de contacte a victimei. Aceste mesaje, utilizate pentru a răspândi malware mai departe, le spun destinatarilor să descarce o aplicaţie pentru a vedea poze cu ei.

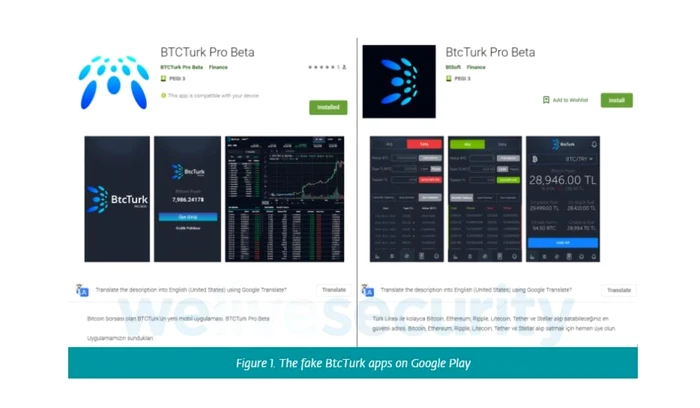

3. Android / FakeApp.KP

Acest malware este folosit pentru a fura datele de autentificare /conectare la BtcTurk, o casă de schimb pentru criptomonede din Turcia. Acesta a fost primul malware descoperit care este capabil să eludeze restricţiile impuse de Google în martie, care urmăresc să protejeze autentificarea în doi paşi bazată pe SMS (2FA). 2FA este o măsură de securitate folosită pentru a verifica identitatea unui utilizator, spre exemplu, când o companie vă trimite o parolă unică prin SMS.

În loc să intercepteze mesajele SMS, lucru care a devenit mai dificil pentru atacatori, datorită noilor restricţii Google, acest malware citeşte notificările care apar pe ecranul unui dispozitiv pentru a obţine parolele unice. Programul malware, care înlocuieşte aplicaţia BtcTurk, este de asemenea capabil să respingă notificările, ceea ce înseamnă că atacatorul poate efectua tranzacţii frauduloase fără ca victima să primească nicio notificare.

4. Varenyky

Varenyky este un malware care distribuie diferite tipuri de spam, care vizează în special persoanele din Franţa. În iulie, Varenyky a lansat o campanie de sextortion, distribuită prin documente ataşate la e-mail, deghizate în facturi. Dacă victima activează macrocomenzile în document, computerul este compromis, iar atacatorul poate înregistra ecranul utilizatorului. Scopul aparent al acestui malware este de a obţine dovezi că victima e consumator de pornografie şi apoi să folosească informaţiile obţinute pentru şantaj.

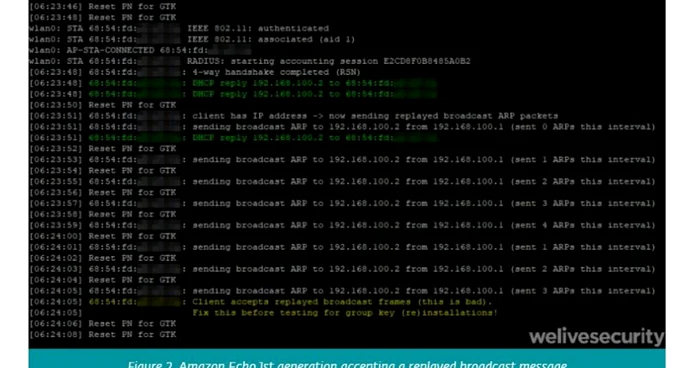

5. KRACK pentru Echo şi Kindle

În octombrie, ESET a descoperit că multe dispozitive conectate prin Wi-Fi, incluzând Amazon Echo şi cel puţin o generaţie de Amazon Kindle, erau încă vulnerabile la Key Reinstallation Attacks (KRACK). Vulnerabilităţile KRACK care exploateză slăbiciuni în reţeaua wireless au fost descoperite în 2017 de Mathy Vanhoef şi Frank Piessens.

Concluzia e, că după doi ani de la descoperire, KRACK reprezintă încă o ameninţare reală. Vulnerabilităţile găsite permit atacatorilor să ţintească aceste dispozitive activate Wi-Fi, pentru a executa atacuri ”de refuz de serviciu” (denial of service), a perturba comunicaţiile de reţea şi a intercepta informaţii sensibile, precum parolele.